アメリカのファーストフード店チェーン、パネラブレッドがランサムウェア攻撃を受け、身代金を支払った可能性が高いと、従業員に送られた社内メールが示唆した。

先週、パネラは従業員にデータ漏洩の通知を送り始め、脅威者が3月のサイバー攻撃で名前や社会保障番号を含む個人情報を盗んだと警告した。

パネラは攻撃の詳細を公表していないが、 最初にパネラブレッドがランサムウェア攻撃を受け、すべての仮想マシンが暗号化されたと 報じた。

この攻撃により、ウェブサイト、電話システム、モバイルアプリ、POSシステム、社内システムに影響を及ぼし、1週間にわたって全社的な混乱が続いた。

その後、同社のストレージ・サーバーの1台がこの攻撃で暗号化されなかったことが判明し、バックアップからサーバーを再構築・復元できるようになった。

しかし、ランサムウェアのギャングが攻撃を主張したり、盗まれたデータが流出したりしたことはなく、身代金が支払われたことを示している。

木曜日にデータ漏洩の通知がEメールで送られたちょうどその時、従業員とされる人物がRedditで、ハッカーに盗まれたデータを削除させ、一般への漏洩を避けるためにパネラが身代金を支払ったと主張した。

パネラの従業員とされる人物によるRedditのスレッドには、「これはおそらく広まらないだろうが、3月以来我々のデータがすべて盗まれ、従業員のデータを “公開しない “ためにハッカーに金を払ったことを打ち明ける会社の会議から出たところだ」と書かれている。

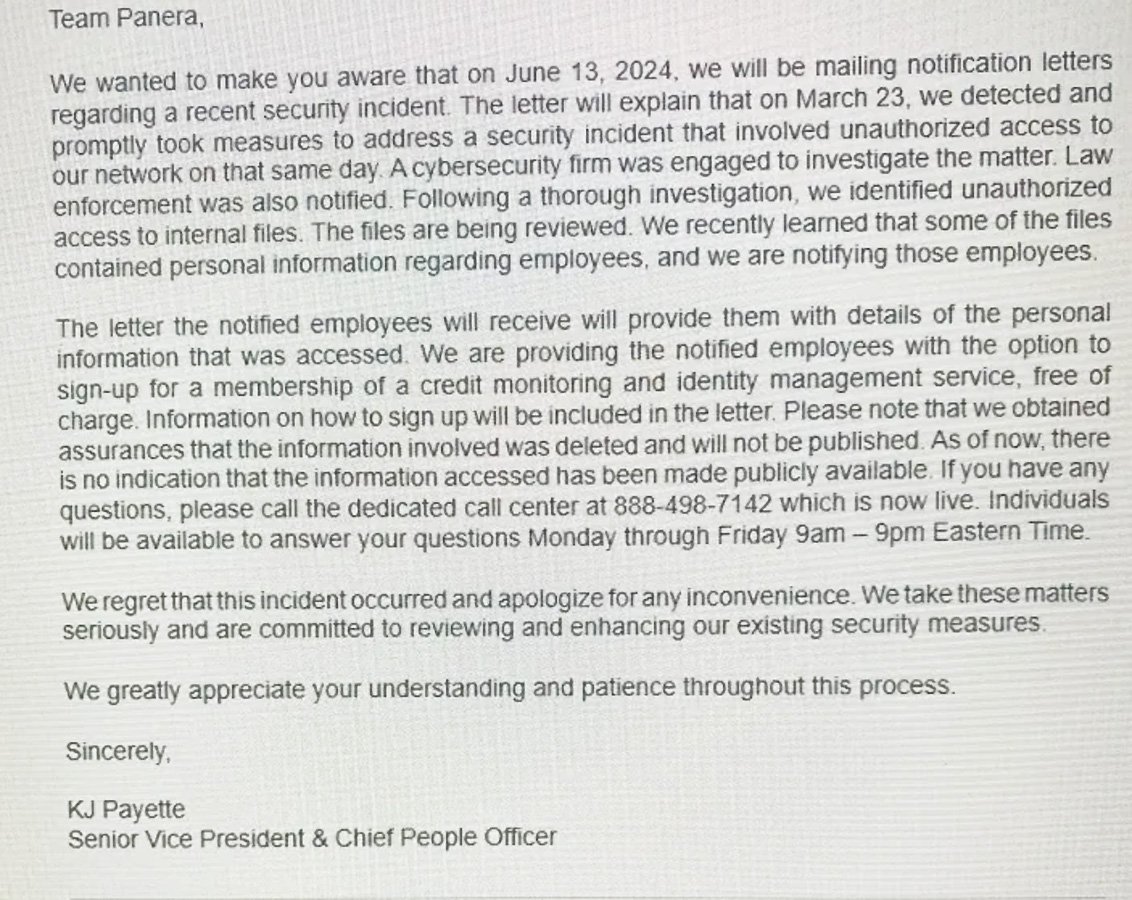

この匿名の従業員は、パネラの上級副社長KJ Payetteからの社内メールも共有しており、盗まれたデータは削除され、公開されないという保証をパネラが得たと、身代金支払いの主張を裏付けている。

“関係する情報は削除され、公開されないという保証を得たことにご留意ください。今のところ、アクセスされた情報が公開された形跡はありません」と、従業員に送られたパネラの社内メールには書かれている。

ソースはこちら:Reddit

ランサムウェア攻撃では、脅威者は企業に侵入し、企業データを盗みながらネットワーク全体に静かに広がっていく。ネットワーク上で管理者権限を獲得すると、暗号化ツールを配備してすべてのデバイスを暗号化する。

脅威者は、盗み出したデータと暗号化されたファイルを梃子に、企業に身代金を支払わせ、復号化装置を提供し、攻撃で盗み出されたデータを削除することを約束する。

身代金要求が支払われた後、脅威行為者から直接でない限り、パネラがデータが削除され、公開されないという保証を受けられる可能性は極めて低い。

さらに、たとえ法執行機関がデータをホストしているサーバーを傍受できたとしても、データのコピーが脅威行為者によって別の場所に保存されているかどうかを知る方法はない。

悲しいことに、身代金を支払ったとしても、盗まれたデータが完全に削除される保証はない。過去の事件を見ても、脅威行為者が必ずしも約束を守らず、データが他の脅威行為者に売却されたり、データ流出サイトに流出したり、再び企業への恐喝に利用されたりしている。

これは最近、ユナイテッド・ヘルスケアを狙ったBlackCatランサムウェア攻撃で見られたもので、同社は2200万ドルの身代金要求を支払い、復号化装置を受け取り、盗まれたデータを削除させた。

しかし、BlackCatが攻撃の背後にいたアフィリエイトに支払うことなく身代金の支払いを盗んだ後、アフィリエイトはデータを削除していないと言い、別の支払いが行われない限りデータを他の脅威アクターに売却すると述べ、再びUnited Healthcareを恐喝した。

彼らがまだデータを保持していることを証明するため、脅威行為者は別のランサムウェア集団のデータ流出サイト、ランサムハブにサンプルを流出させた。結局、United Healthcareのデータ流出はこのデータ流出サイトから消え、別の身代金が支払われた可能性が高いことがわかりました。

このため、ランサムウェアの交渉担当者は過去に、企業は盗まれたデータを削除するために身代金を支払うべきではないと話している。

身代金を支払ったかどうかを確認するため、パネラブレッド社に問い合わせたが、回答は得られなかった。

Comments